| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- Dreamhack

- htmlinjection

- fork-bomb

- backjoon

- mount

- wireshark

- beebox

- SISS

- EC2

- Systemhacking

- System

- Linux

- datastructure

- bWAPP

- 유석종교수님

- basicrce3

- pwnable

- AWS

- 와이어샤크

- S3

- cloud

- 자료구조

- c

- Reversing

- Upstage

- acc

- CodeEngn

- 백준

- python

- Reflected

- Today

- Total

Ctrl + Shift + ESC

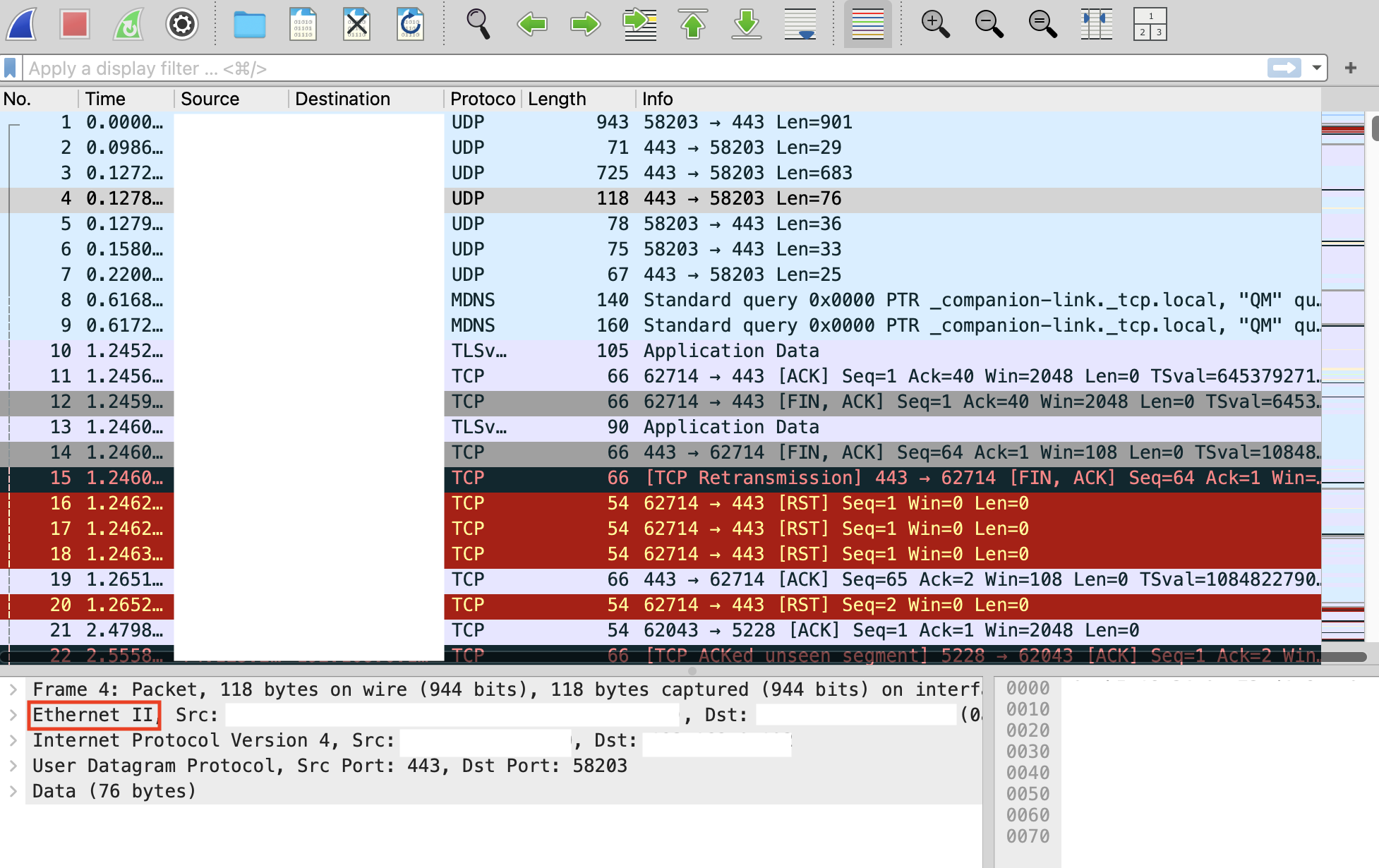

와이어샤크로 유선 LAN(802.3)과 무선 LAN(802.11) 비교하기 본문

실습 동기

TIL/Network/1.네트워크-인터페이스-계증.md at main · esc-beep/TIL

Today I Learned. Contribute to esc-beep/TIL development by creating an account on GitHub.

github.com

네트워크 인터페이스 계층에 대한 내용을 학습하고 직접 와이어샤크로 유선 LAN과 무선 LAN의 패킷을 비교해보면 재미있겠다는 생각이 들어서 실습을 진행했다.

패킷? 프레임?

프레임은 L2 (데이터 링크 계층)의 데이터 단위로 이더넷 헤더(MAC 주소 등)가 포함된 전체 덩어리를 의미한다.

패킷은 L3 (네트워크 계층)의 데이터 단위로 프레임의 데이터'영역 안에 들어있는 IP 헤더와 그 내용물을 의미한다.

와이어샤크는 프레임 전체를 캡처해서 보여주며, 그 안을 확인해보면 패킷이 들어있는 구조이다.

따라서 L2 헤더를 설명할 땐 프레임, IP 헤더를 설명할 땐 패킷이라고 말하는 것이 엄밀히 보면 맞다.

하지만 사람이 쓰는 글이고, 원래 와이어샤크는 패킷을 확인하는 도구이므로 혼용되어도 이해해주길...

유선 LAN 패킷 확인하기

먼저 유선 랜 패킷을 노트북으로 캡처해보았다.

어떻게 노트북으로 유선 랜 패킷을 캡처하지? 라고 생각할 수 있다.

무선 LAN을 환경에서 프레임을 그냥 캡처하면 Wi-Fi 환경인데, 캡처된 프레임이 이더넷 II(Ethernet II) 프레임 형태로 보인다.

이 현상은 운영체제(OS)와 네트워크 드라이버의 추상화 때문이다.

무선 LAN 카드가 실제로 받는 건 복잡한 IEEE 802.11 프레임이고, 이 안에는 최대 4개의 주소 필드, 제어 비트, 비콘, 암호화 헤더 등이 들어있다.

하지만 이런 정보를 그대로 웹 브라우저나 와이어샤크에 넘기면 처리하기 복잡해지기 때문에 운영체제는 802.11 헤더를 제거하고, 출발지·목적지 MAC 주소와 상위 프로토콜 타입(IP, ARP 등)만 남겨서 가짜 이더넷 II 헤더를 새로 만든다.

그래서 무선 LAN을 쓰고 있어도 마치 유선 이더넷처럼 보인다.

확인할 수 있는 구성요소는 다음과 같다.

- 목적지 MAC 주소(6B)

- 출발지 MAC 주소(6B)

- 길이/타입(2B): Type: IPv4 (0x0800)

- 데이터: IPv4 헤더 + TCP 헤더 + TLS 데이터 등

와이어샤크와 같은 소프트웨어 패킷 분석 도구는 보통 랜카드(NIC)가 이미 처리를 끝낸 데이터를 받기 때문에, 물리 계층의 신호인 Preamble, SFD와 오류 검출용 FCS는 대부분 보이지 않는다.

무선 LAN 패킷 확인하기

802.11 프레임이 보고 싶을 때는 모니터 모드를 이용해 원본 프레임 그대로 볼 수 있다.

와이어샤크에서 모니터 모드는 상단 메뉴의 설정 > input > Wi-Fi: en0 > monitor mode의 체크를 해서 켤 수 있다.

참고 글: https://blog.dork94.com/78

켜기는 했는데, 와이어샤크 내부에서 현재 사용 중인 와이파이와 채널을 같게 설정해서 캡처해도 패킷이 보이지 않는 문제점이 발생한다.

글의 작성년도를 보면 인텔 칩 맥북에서만 사용 가능한 것 같다. (가설임)

Mac에서는 직접 802.11 프레임을 캡처할 수 있는 방법이 있다.

위 글의 Monitoring on Macs running Sierra and High Sierra (10.12.x and 10.13.x) 부분을 따라가면 /var/tmp 경로에 .pcap 확장자로 패킷이 캡처된 것을 볼 수 있다.

모니터 모드로 무선 LAN을 캡처하면, 이더넷 II 프레임이 아닌 진짜 802.11 프레임을 볼 수 있다.

Radiotap 헤더와 802.11 Radio Information 부분은 무선 신호의 상태를 기록하는 헤더이다.

유선은 케이블을 통해 안정적으로 신호를 주고받지만, 무선은 공기를 매체로 사용하기 때문에 신호가 흔들리거나 세기가 달라지고 간섭이 생길 수 있다. 그래서 무선 프레임에는 수신 신호 세기, 채널 번호, 전송 속도, 안테나와 같은 정보가 패킷마다 붙는다.

그리고 유선 랜의 이더넷 II 헤더는 단 2개의 주소 (출발지, 도착지)만 갖지만 무선 802.11 헤더는 최대 4개의 주소 필드를 갖는다.

유선 패킷은 출발지에서 도착지로 바로 도착하지만 무선 패킷은 중계기를 거쳐서출발지(Source) → AP(Transmitter/Receiver) → 도착지(Destination)로 이동하기 때문이다.

따라서 다음과 같은 주소가 등장한다.

- Receiver: 지금 이 프레임을 받는 장치

- Transmitter: 지금 이 프레임을 보내는 장치

- Destination: 최종 목적지

- Source: 최종 출발지

마지막으로 무선 랜의 관리 프레임인 IEEE 802.11 Beacon Frame(Type/Subtype 필드)를 확인할 수 있다.

무선 네트워크는 접속 과정을 거쳐야 하기 때문에 데이터 전송 전 Beacon, Probe Request, Association과 같은 관리용 패킷들이 오간다.

현재 캡처한 패킷은 Beacon Frame으로, AP가 주기적으로 전송하는 패킷이다.