| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

- AWS

- Systemhacking

- datastructure

- cgroup

- acc

- bWAPP

- Linux

- 자료구조

- pwnable

- cloud

- EC2

- htmlinjection

- 와이어샤크

- wireshark

- docker

- beebox

- mount

- c

- python

- Dreamhack

- 유석종교수님

- 백준

- System

- basicrce3

- fork-bomb

- CodeEngn

- SISS

- Reversing

- Reflected

- backjoon

- Today

- Total

Ctrl + Shift + ESC

[IT@Security] Web 취약점 6. SSI Injection 본문

SSI Injection이란?

SSI(Server-Side Includes) : CGI 프로그램을 작성하거나 혹은 서버사이드 스크립트를 사용하는 언어로, 웹 서버가 사용자에게 페이지를 제공하기 전에 구문을 해석하도록 지시하는 역할을 한다.

SSI(Server-Side Includes) 인젝션: HTML 문서 내 입력받은 변수 값을 서버 측에서 처리할 때 부적절한 명령문이 포함 및 실행되어 서버의 데이터가 유출되는 취약점이다.

해당 취약점이 존재할 경우 웹 서버 상에 있는 파일을 include 시켜 명령문이 실행되게 함으로 불법적으로 데이터에 접근할 수 있다. 공통 SSI 구현은 외부의 파일을 Include 할 수 있는 명령어를 제공하며, 웹 서버의 CGI 환경 변수를 설정하고 출력할 수 있고, 외부의 CGI 스크립트나 시스템 명령어들을 실행할 수 있으므로 사용자 입력 값에 대한 검증 로직을 추가로 구현하여야 한다.

SSI Injection 점검

| 점검 내용 | 웹페이지 내 SSI 인젝션 공격 가능성 점검 |

| 점검 목적 | 적절한 입력 값 검증 절차를 마련하여 악의적인 파일을 include 시키지 못하도록 하여 불법적인 데이터 접근을 차단하기 위함 |

| 점검 대상 | 웹 애플리케이션 소스코드, 웹 서버, 웹 방화벽 |

1. 사용자가 입력 가능한 파라미터 값에 를 삽입하여 전송 후 반환되는 페이지에 사이트의 홈 디렉터리가 표시되는지 확인

일반 사용자가 입력할 수 있는 공간은 해당 명령어를 입력할 정도의 input을 받지 않아서 부득이하게 관리자 페이지까지 왔다.

홈 디렉터리가 표시되지 않았다.

2. 사용자가 입력 가능한 파라미터 값에 를 삽입하여 전송 후 반환되는 페이지에 디렉터리의 파일 리스트가 표시되는지 확인

마찬가지로 파일 리스트가 표시되지 않았다.

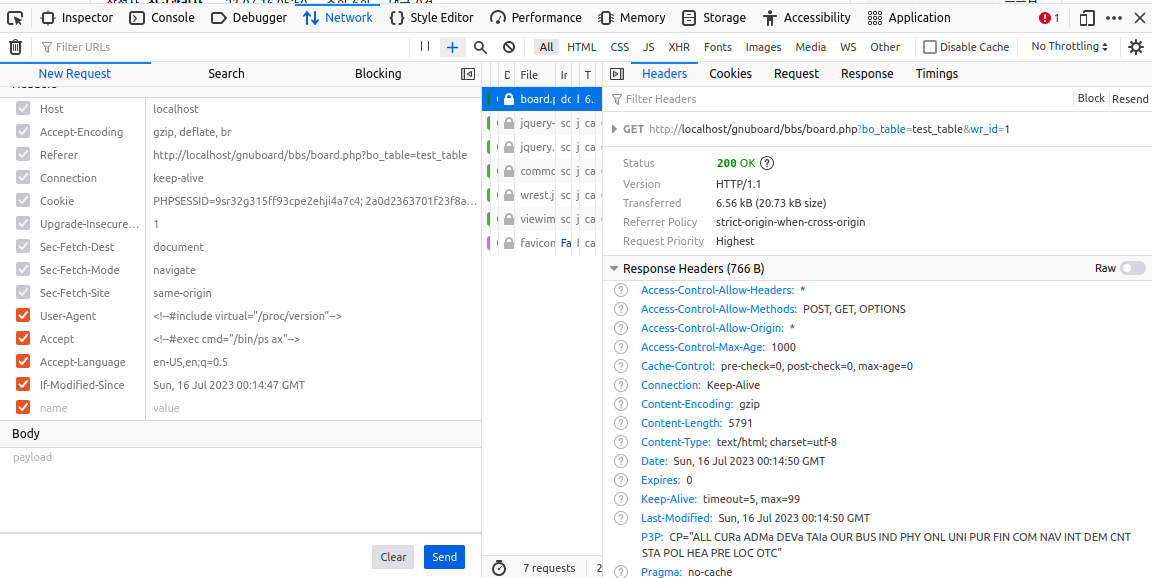

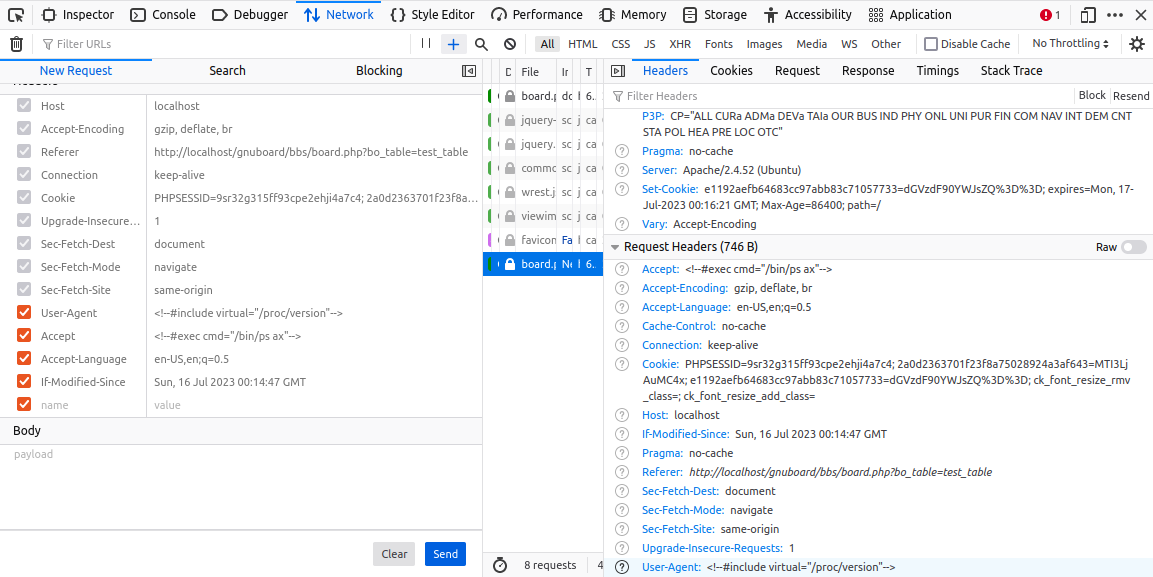

3. HTTP 요청(Request) 헤더에 명령어를 삽입하여 실행되는지 확인

헤더에 명령어를 삽입하여 보내보았다. (맞는지 잘 모르겠다...)

전송이 되었으나 별다른 반응이 없는 걸로 보아서는 해당 취약점은 발생하지 않는 것 같다.

보안 설정 방법

- 사용자 입력으로 사용 가능한 문자들을 정해 놓는다.

- 정해진 문자들을 제외한 나머지 모든 문자들을 필터링 한다.

- 웹 서버의 SSI 기능을 사용하지 않거나, 웹 방화벽에 특수문자를 필터링하도록 룰셋을 적용한다.

- 필터링 해야 하는 대상은 GET 질의 문자열, POST 데이터, 쿠키, URL, 그리고 일반적으로 브라우저와 웹 서버가 주고받는 모든 데이터를 포함한다.

특수문자 Entity 형태

| 변경 전 | < | > | “ | ( | ) | # | & |

| 변경 후 | & lt; | & gt; | & quot; | & #40 | & #41 | & #35 | & amp |